Cum să criptați și să securizați partițiile hard diskului folosind CyberSafe. Informații secrete despre criptarea discului BitLocker

Bună ziua, cititorii blogului companiei ComService (stația de metrou Naberezhni Chovni). Aceste informații vor continua să fie implementate în sistemele Windows, ceea ce va asigura securitatea datelor noastre. Sistemul de criptare a discurilor de astăzi este Bitlocker. Criptarea datelor este necesară pentru a împiedica străinii să obțină acces la informațiile dvs. Cum le poți mânca, este o mâncare diferită.

Criptarea este procesul de transformare a datelor în așa fel încât numai persoanele potrivite să poată refuza accesul la acestea. Pentru a obține acces, utilizați cheile și parolele.

Criptarea întregului disc vă permite să dezactivați accesul la date atunci când vă conectați Hard disk la alt computer. Sistemul atacatorului poate avea instalat un alt sistem de operare pentru a ocoli protecția, dar acest lucru nu va ajuta dacă încălcați BitLocker.

Tehnologia BitLocker a apărut odată cu lansarea sistemului de operare Windows Vista și a fost dezvoltată în continuare. Bitlocker este disponibil în versiunile Maximum, Enterprise și Pro. Liderii altor versiuni vor trebui să facă glume.

Structura statistică

1. Cum funcționează criptarea unității BitLocker

Fara a intra in detalii, arata asa. Sistemul criptează întregul disc și vă oferă cheile pentru unul nou. Dacă criptați unitatea de sistem, nu veți putea cripta fără cheia dvs. La fel ca și cheile apartamentului. Puți, te vei pierde în ea. Cheltuit, trebuie să obțineți rapid unul de rezervă (cod de reînnoire (afișat în momentul criptării)) și să schimbați blocarea (refaceți criptarea cu chei diferite)

Pentru o protecție fiabilă, computerul trebuie să aibă un Trusted Platform Module (TPM). Deoarece este versiunea 1.2 sau mai mare, este un proces care consumă timp și aveți metode de protecție mai puternice. Deoarece nu există așa ceva, puteți doar să transferați rapid cheia pe un dispozitiv de stocare USB.

Utilizați BitLocker în acest fel. Fiecare sector al discului este criptat folosind o cheie suplimentară (cheie de criptare pentru volum întreg, FVEK). Algoritmul AES este testat folosind o cheie de 128 de biți și un difuzor. Cheia poate fi schimbată la 256 de biți în politicile de securitate de grup.

De ce este nevoie de criptare? Asigurați-vă că BitLocker nu vă blochează unitatea și nu treceți prin procedura de actualizare. Parametrii sistemului (și în locul secțiunii de rezervă) sunt înregistrați în timpul criptării pentru protecție suplimentară. Dacă le schimbați, este posibil ca computerul să fie blocat.

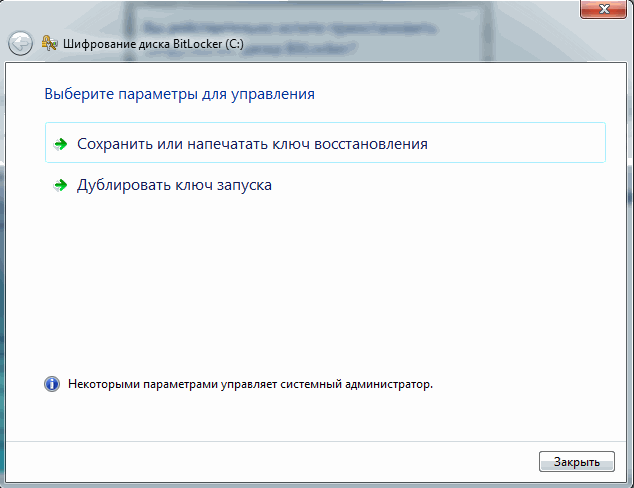

După ce ați instalat BitLocker, puteți salva sau asigura cheia de actualizare și puteți duplica cheia de pornire

Dacă una dintre chei (cheia de pornire sau cheia de actualizare) a fost pierdută, o puteți reînnoi.

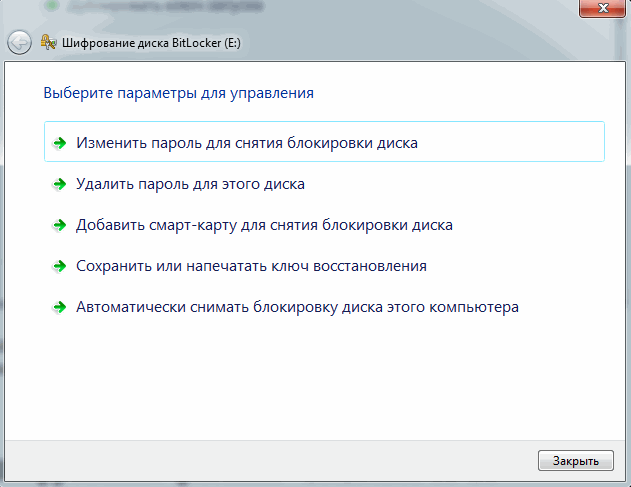

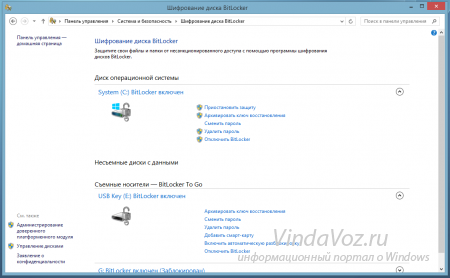

Gestionarea criptării dispozitivelor de stocare externe

Următoarele funcții sunt disponibile pentru modificarea parametrilor de criptare ai unei unități flash.

Puteți schimba parola pentru a elimina blocarea. Parola poate fi schimbată numai dacă cardul inteligent este blocat. De asemenea, puteți salva sau strânge cheia de actualizare și debloca automat discul.

5. Actualizarea accesului la disc

Actualizarea accesului la discul de sistem

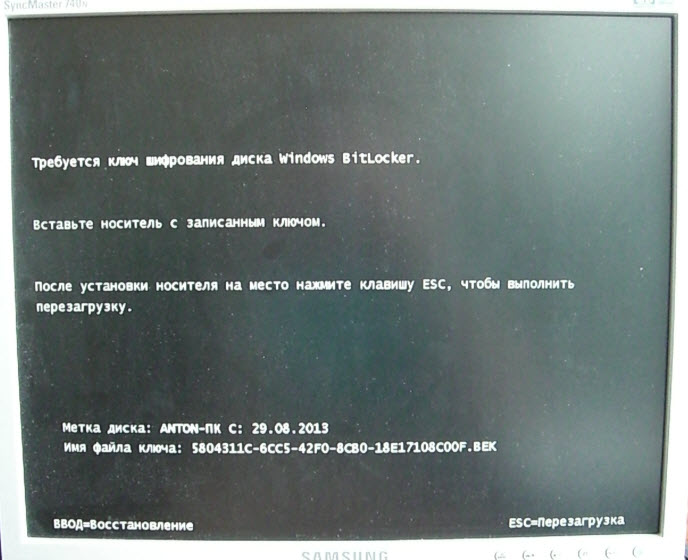

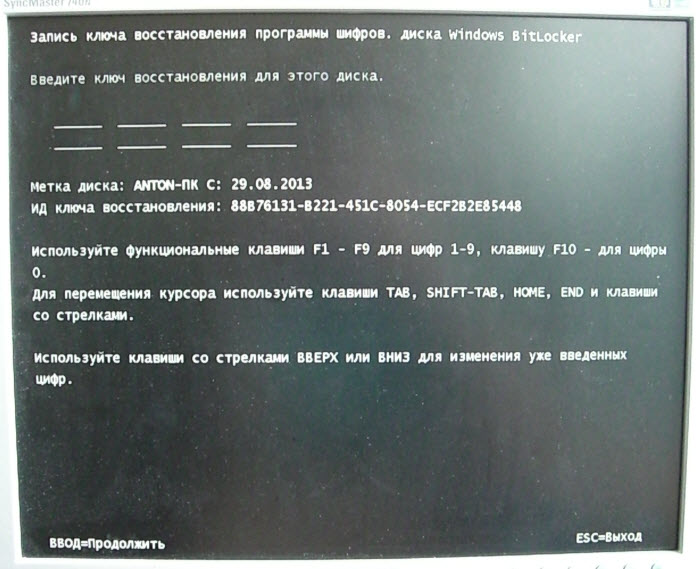

Dacă o unitate flash are o cheie de zonă de acces, atunci cheia de actualizare apare în partea dreaptă. Când te obișnuiești cu computerul, vei vedea ceva de genul acesta:

Pentru a actualiza accesul îndrăgostit de Windows apasa Enter

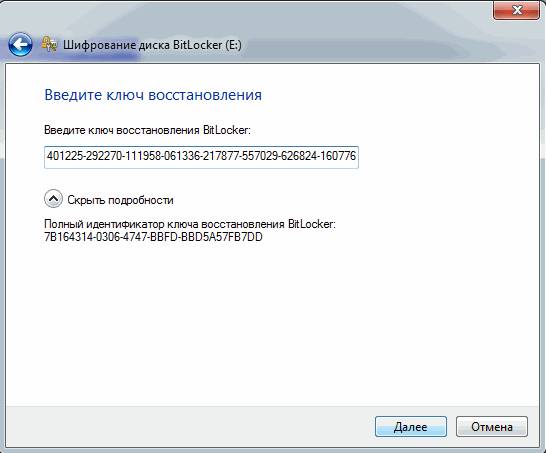

Pe ecranul următor, introduceți cheia de actualizare

După ce introduceți cifrele rămase pentru cheia de actualizare corectă, sistemul de operare va fi activat automat.

Actualizarea accesului la economii semnificative

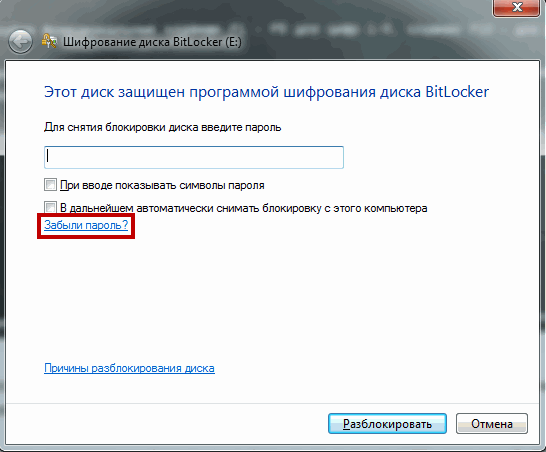

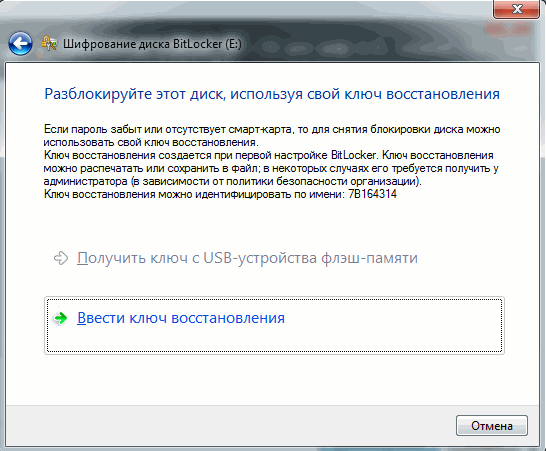

Pentru a actualiza accesul la informații de pe o unitate flash sau apăsați Ați uitat parola?

Selectabil Introduceți cheia de actualizare

Și introduceți acest cod groaznic de 48 de cifre. Tisnemo Dali

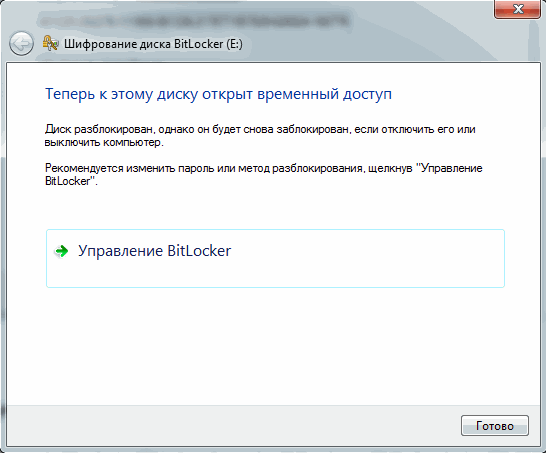

Dacă cheia de actualizare se potrivește, discul va fi deblocat

Există un mesaj trimis către Keruvannya BitLocker, unde puteți schimba parola pentru a vă debloca contul.

Visnovok

În acest articol, am descoperit cum este posibil să ne furăm informațiile prin criptarea lor folosind BitLocker. Este enervant că această tehnologie este disponibilă numai în versiunile mai vechi sau mai vechi de Windows. Așa că a devenit clar de ce această autentificare și partiția valoroasă de 100 MB a fost creată atunci când discul a fost configurat folosind Windows.

Este posibil să utilizați unități flash criptate sau . Ale, este puțin probabil, deoarece sunt înlocuitori buni pentru aspect servicii sumbre salvarea datelor precum și similare.

Mulțumesc celor cărora le-au împărtășit articolul măsuri sociale. Multă baftă!

Nu există niciun motiv să criptați datele de pe hard disk, mai degrabă decât să plătiți pentru securitatea datelor prin reducerea vitezei sistemului. Meta-statistici – îmbunătățiți productivitatea atunci când lucrați cu un disc criptat în moduri diferite.

Pentru ca diferența să fie dramatică, am ales nu o mașină super-standard, ci o mașină medie. Un AMD mecanic hard-winged hard-hard de 500 Gbytes la 2.2 GHz, 4 GIGA RAM PAM'yatі, 64-Betna Windows 7 SP 1. Anti-rușii amari nu se lansează de test, Choobo Nyshobo Vluginuti pentru rezultate.

Pentru a evalua productivitatea, am ales CrystalDiskMark. Înainte de a testa metodele de criptare, m-am stabilit pe următoarea listă: BitLocker, TrueCrypt, VeraCrypt, CipherShed, Symantec Endpoint Encryption și CyberSafe Top Secret.

BitLocker

Tse zasib standard criptarea discului, încorporată în Microsoft Windows. Bagato care este doar un yogo vikorist, nu instalează programe de la terți. Este adevărat că totul este deja în sistem? Pe de o parte, așa este. Pe de altă parte, codul de închidere nu înseamnă că nu au lipsit ușile din spate pentru FBI și alții.

Criptarea discului folosește algoritmul AES cu o dimensiune a cheii de 128 sau 256 de biți. Cheia poate fi salvată în Trusted Platform Module, pe computerul propriu-zis sau pe o unitate flash.

Dacă se folosește TPM, atunci dacă computerul este blocat, cheia poate fi luată de pe acesta sau după autentificare. Vă puteți autentifica folosind o cheie suplimentară pe o unitate flash sau introducând un cod PIN de la tastatură. Combinațiile acestor metode oferă opțiuni de schimb de acces nelimitat: pur și simplu TPM, TPM și USB, TPM și PIN sau toate trei.

BitLocker are două avantaje de neuitat: În primul rând, puteți interacționa cu ei prin politicile de grup; într-un alt mod, criptează mai degrabă volume decât discurile fizice. Acest lucru vă permite să criptați o serie de discuri multiple fără a afecta alte metode de criptare. BitLocker acceptă, de asemenea, tabelul de partiții GUID (GPT), ceea ce este ceva cu care nu ne putem lăuda în cel mai avansat furk Trucrypt, VeraCrypt. Pentru a cripta discul GPT al sistemului, mai întâi va trebui să convertiți formatul MBR. BitLocker nu necesită acest lucru.

Zagalom, unul scurt - weekenduri închise. Dacă păstrați secrete din gospodăria dvs., BitLocker va face minuni. Dacă discul dvs. este plin de documente de la guvern, este mai bine să ghiciți altfel.

Cum puteți decripta BitLocker și TrueCrypt?

Dacă întrebați Google, veți găsi programul Elcomsoft Forensic Disk Decryptor, care poate decripta unitățile BitLocker, TrueCrypt și PGP. Ca parte a acestui articol, nu îl voi încerca, dar îmi voi împărtăși părerile despre un alt utilitar de la Elcomsoft, dar Advanced EFS Data Recovery în sine. Ea a decriptat în mod miraculos folderele EFS, doar pentru a se asigura că parola lui Koristuvach nu a fost instalată. Dacă am setat parola la 1234, programul a devenit neputincios. De fiecare dată, nu am putut decripta folderul EFS criptat care aparține contului cu parola 111. Cred că situația va fi aceeași și cu produsul Forensic Disk Decryptor.

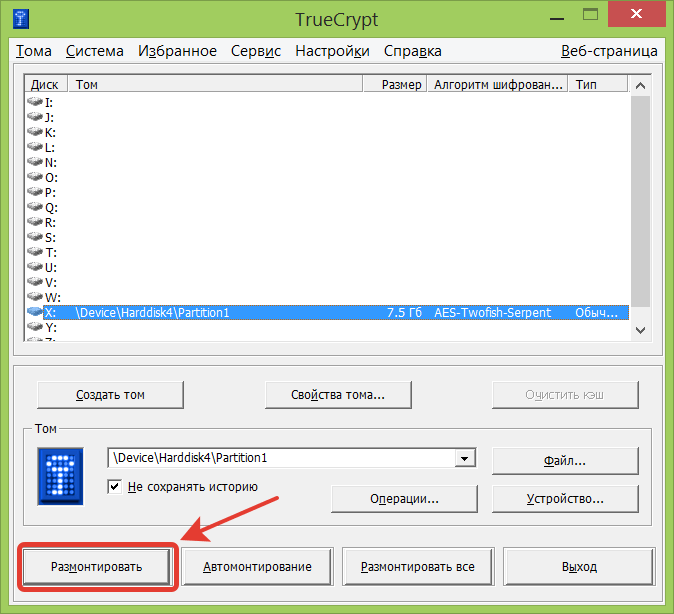

TrueCrypt

Acesta este un program legendar de criptare a discurilor, care a fost lansat în 2012. Povestea modului în care a fost exploatat TrueCrypt este încă învăluită în mister și nimeni nu știe cu adevărat ce speră să obțină dezvoltatorul în sprijinul creării sale.

Există prea multe informații care nu ne permit să punem puzzle-ul împreună. Astfel, în 2013, a început să se colecteze fonduri pentru efectuarea unui audit independent al TrueCrypt. Motivul a fost că informațiile lui Edward Snowden despre slăbirea permanentă a criptării TrueCrypt au fost respinse. Pentru audit s-au încasat peste 60 de mii de dolari. De la începutul anului 2015, lucrările au fost finalizate și nu au fost identificate probleme serioase, probleme sau alte deficiențe esențiale în arhitectura programului.

Imediat ce auditul a fost finalizat, TrueCrypt s-a trezit din nou în centrul unui scandal. Reprezentanții companiei ESET au publicat un raport despre faptul că versiunea rusă a TrueCrypt 7.1a, obținută de pe site-ul truecrypt.ru, a eliminat malware-ul. Mai mult, site-ul truecrypt.ru însuși a fost folosit ca centru de comandă - de acolo au fost trimise comenzi către computerele infectate. Zagalom, bea-te si nu te lasa dus de programe, vedetele au fost irosite.

Înainte de avansarea TrueCrypt, este posibil să se introducă coduri open source, a căror fiabilitate este acum susținută de auditare independentă și suport pentru volume dinamice Windows. Deficiențe: programul nu mai este dezvoltat și dezvoltatorii nu au reușit să implementeze suportul UEFI/GPT. Ale yakscho meta - criptați o unitate non-sistem, nu contează.

Pe lângă BitLocker, care acceptă doar AES, TrueCrypt are și Serpent și Twofish. Pentru a genera chei de criptare, săruri și chei de antet, programul vă permite să selectați una dintre cele trei funcții hash: HMAC-RIPEMD-160, HMAC-Whirlpool, HMAC-SHA-512. Cu toate acestea, s-au scris deja multe despre TrueCrypt, așa că nu le vom repeta.

VeraCrypt

Cea mai mare clonă actuală a TrueCrypt. Folosim un format tradițional, dar dorim posibilitatea de a funcționa în modul TrueCrypt, care acceptă discuri virtuale criptate în format TrueCrypt. Pe un cont CipherShed, VeraCrypt poate fi instalat pe același computer cu TrueCrypt.

INFO

Devenind auto-distructiv, TrueCrypt și-a pierdut multă slăbiciune: noi fork-uri anonime, începând cu VeraCrypt, CipherShed și DiskCryptor.TrueCrypt are nevoie de 1000 de iterații pentru a genera cheia care va cripta partiția de sistem, în timp ce VeraCrypt are 327.661 de iterații. Pentru partițiile standard (non-sistem), VeraCrypt are 655.331 de iterații pentru funcția hash RIPEMD-160 și 500.000 de iterații pentru SHA-2 și Whirlpool. Acest lucru face ca partițiile criptate să fie complet rezistente la atacurile de forță brută, ceea ce reduce semnificativ productivitatea muncii cu astfel de partiții. În ce măsură vom înțelege în curând.

Principalul avantaj al VeraCrypt este codul de ieșire deschis, precum și capacitatea de a fura mai eficient din formatul TrueCrypt al discurilor virtuale și criptate. Singurul lucru care vine cu acesta este disponibilitatea suportului UEFI/GPT. Nu este posibil să criptați discul GPT de sistem, ca înainte, dar dezvoltatorii spun că lucrează la această problemă și o astfel de criptare va fi disponibilă în curând. Ei lucrează la asta deja de doi ani (din 2014), iar dacă va exista o eliberare din suportul GPT și dacă a murit, nu se știe încă.

CipherShed

O altă clonă TrueCrypt. Prin înlocuirea VeraCrypt cu formatul de ieșire TrueCrypt, veți descoperi că performanța acestuia va fi apropiată de cea a TrueCrypt.

Avantajele și dezavantajele sunt în continuare aceleași, deși poate fi dificil să instalați TrueCrypt și CipherShed pe un singur computer. Mai mult, dacă încercați să instalați CipherShed pe o mașină cu TrueCrypt instalat, programul de instalare încearcă să dezinstaleze programul anterior, dar nu reușește să facă față sarcinilor sale.

Symantec Endpoint Encryption

În 2010, Symantec a cumpărat drepturile pentru programul PGPdisk. Ca urmare, au apărut produse precum PGP Desktop și, în sfârșit, Endpoint Encryption. Să ne uităm noi înșine. Programul este, desigur, proprietar, sursele sunt închise, iar o licență costă 64 de euro. Proteina aici este suport GPT, abia începând cu Windows 8.

Cu alte cuvinte, dacă aveți nevoie de suport GPT și doriți să criptați partiția de sistem, va trebui să alegeți între două soluții proprietare: BitLocker și Endpoint Encryption. Este puțin probabil ca un utilizator casnic să instaleze Endpoint Encryption. Problema este că pentru aceasta aveți nevoie de Symantec Drive Encryption, pentru a instala orice agent și server necesar aveți nevoie de Symantec Endpoint Encryption (SEE), iar serverul dorește să instaleze IIS 6.0. Nu există multe bune pentru un program de criptare a discului? Am trecut prin multe pentru a ne încetini productivitatea.

Momentul adevarului

Ei bine, să începem până la sfârșit, înainte de testare. Mai întâi trebuie să verificăm performanța discului fără criptare. „Sacrificiul” nostru va fi diviziunea zhorstkogo-ului disc (primar, nu SSD) de 28 GB, formatat ca NTFS.

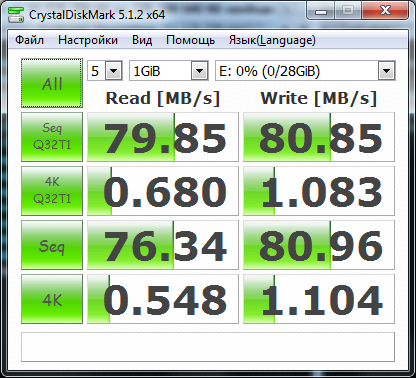

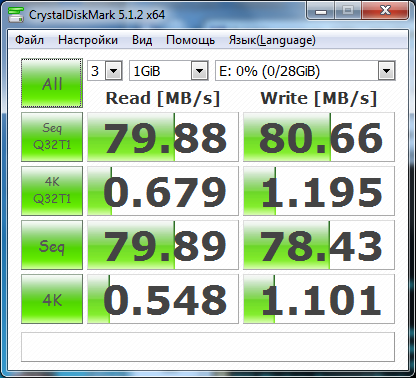

Deschideți CrystalDiskMark, selectați numărul de treceri, dimensiunea fișierului orar (pentru toate testele vom folosi 1 GB) și discul în sine. Varto subliniază că numărul de treceri practic nu afectează rezultatele. Prima captură de ecran arată rezultatele productivității discului fără criptare cu un număr de treceri de 5, pe de altă parte - cu un număr de treceri de 3. De fapt, rezultatele sunt practic identice cu cele obținute cu trei treceri.

Rezultatele CrystalDiskMark trebuie interpretate după cum urmează:

- Seq Q32T1 - test de scriere secvenţială/citire secvenţială, număr de cuvinte - 32, fire - 1;

- 4K Q32T1 - test dublu de scriere/citire burst (dimensiune bloc 4 KB, număr de carduri - 32, fire - 1);

- Seq - test de scriere secvenţială/citire secvenţială;

- 4K - test dublu de scriere / dublu citire (dimensiune bloc 4 KB);

Să terminăm cu BitLocker. Au fost cheltuite 19 monede pentru a cripta o partiție de 28 GB.

Extinderea statisticilor nu mai este disponibilă pentru plătitori anticipați

Opțiunea 1. Efectuați o plată în avans către „Hacker” pentru a citi toate articolele de pe site

Abonamentul vă permite să citiți TOATE materialele plătite de pe site, inclusiv acest articol, folosind termenul desemnat. Acceptăm plata cu carduri bancare, bani electronici și transferuri de la operatorii de telefonie mobilă.

În plus, în versiunile Windows Vista, Windows 7 și Windows 8 Pro, dezvoltatorii au creat o tehnologie specială pentru criptare în loc de diviziuni logice pentru toate tipurile, discuri externeși unități flash USB - BitLocker.

Ai nevoie de ceva? Când rulați BitLocker, toate fișierele de pe disc vor fi criptate. Criptarea se realizează în mod transparent, astfel încât nu trebuie să introduceți imediat parola atunci când salvați un fișier - sistemul face totul automat și fără probleme. Cu toate acestea, de îndată ce conectați acest disc, atunci când acesta este pierdut, veți avea nevoie de o cheie specială (un smart card special, o unitate flash sau o parolă) pentru a-l accesa pe cel nou. Dacă vă pierdeți brusc laptopul, nu îl veți putea citi în locul unui disc criptat în niciun alt loc, așa că îl veți pierde hard disk De pe acest laptop și încearcă să-l citești pe alt computer. Cheia de criptare durează atât de mult timp încât este nevoie de o oră pentru a încerca toate combinațiile posibile pentru a selecta singur opțiunea corectă încordarea computerelor poate fi măsurat în zeci de ani. Desigur, parola poate fi văzută sub mese sau furată din spate, dacă unitatea flash a fost pierdută din greșeală, sau dacă a fost furată fără să știi că a fost criptată, atunci va fi imposibil să o citești.

Configurarea criptării BitLocker pe Windows 8: criptare disc de sistemși criptarea unităților flash și a unităților USB externe.

Criptarea discului de sistem

Avantajul BitLocker pentru criptarea unității logice pe care este instalat sistemul de operare Windows este prezența unei partiții private necriptate: sistemul trebuie încă să pornească. Dacă instalați corect Windows 8/7, atunci când este instalat, sunt create două partiții - o partiție invizibilă sectorul de avangardă Acesta este fișierul de inițializare și secțiunea principală în care sunt salvate toate fișierele. Prima este o astfel de secțiune care nu trebuie să fie criptată. Și cealaltă secțiune, în care se află toate fișierele, este criptată.

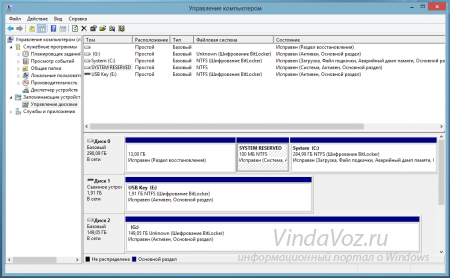

Pentru a verifica ce ați împărțit, deschideți Keruvannya prin computer

mergi la sectiune Dispozitive de reținut - Gestionarea discurilor.

În captură de ecran există secțiuni, creații pentru modificarea sistemului, semnificații SISTEM REZERVAT. De fapt, puteți folosi sistemul BitLocker pentru a cripta unitatea logică pe care este instalat Windows.

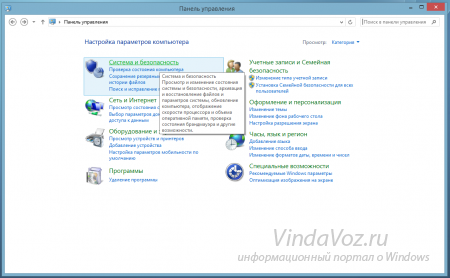

Pentru a vă conecta la Windows cu drepturi de administrator, deschideți Panou de control

mergi la sectiune Sistem de securitate

și pleacă înainte de secțiune Criptarea unității BitLocker.

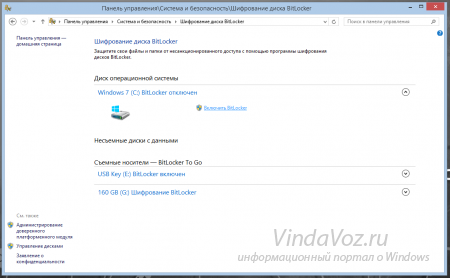

Aflați toate discurile care pot fi criptate. Faceți clic pe mesaj Dezactivează BitLocker.

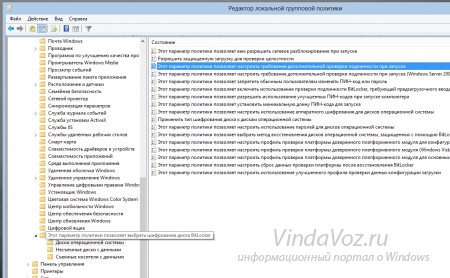

Ajustarea șabloanelor de politici de securitate

De unde puteți obține informații despre faptul că criptarea discului este imposibilă, până când sunt configurate șabloanele de politici de securitate.

![]()

În partea dreaptă, pentru a rula BitLocker, sistemul trebuie să permită această operațiune - aceasta poate fi făcută numai de un administrator sau de o persoană cu putere. Este mult mai ușor să câștigi bani, dar se pare că după ce citești informațiile stupide.

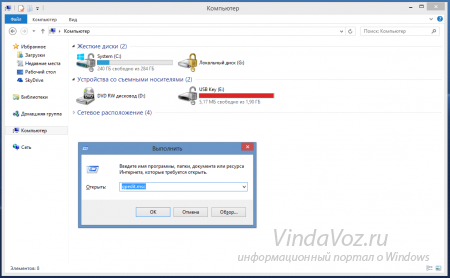

Deschide Explorator, presa Win+R- Apare linia de intrare.

Intră înainte și conectează-te:

gpedit.msc

Deschide Editor local Politica de grup

. Accesați secțiunea

Șabloane administrative

- Componente Windows

-- Această setare de politică vă permite să selectați criptarea unității BitLocker

--- Discuri ale sistemului de operare

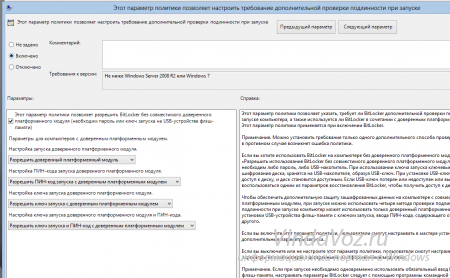

---- Acest parametru de politică vă permite să configurați o autentificare suplimentară înainte de pornire.

Setați valorile parametrilor Retras.

Apoi salvați toate valorile și apelați la Panou de control- Puteți rula criptarea unității BitLocker.

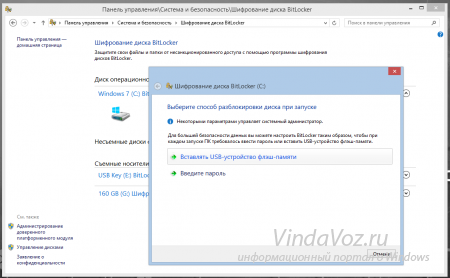

Crearea cheii și păstrarea acesteia

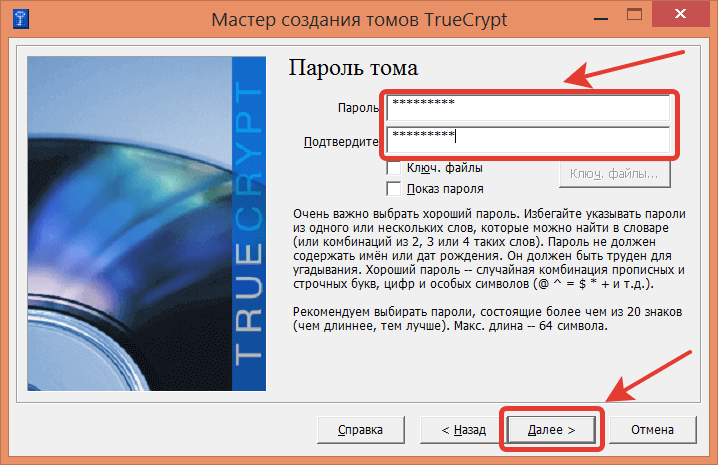

Când alegeți, sistemul atribuie două opțiuni cheie: o parolă și o unitate flash.

Dacă utilizați o unitate flash, puteți accelera hard disk Numai în acest caz, dacă introduceți această unitate flash, va exista o cheie criptată pe ea. Dacă vă schimbați parola, va trebui să o introduceți imediat dacă există o opțiune de acces la partiția criptată de pe disc. Dacă aveți unitatea logică de sistem a unui computer, parola va fi necesară în timpul unei reporniri la rece (de la zero) sau definitivă, sau dacă încercați să o citiți în loc de unitatea logică de pe alt computer. Pentru a evita orice capcană, ghiciți parola, vikory și litere și numere în engleză.

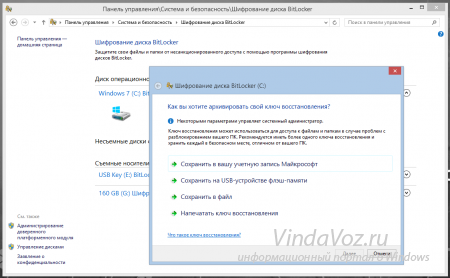

După crearea cheii, vi se va solicita să salvați informații pentru reînnoirea accesului în diferite scopuri: puteți salva un cod special pentru fisier text salvează yogo pe unitatea flash, salvează yogo în înregistrare regională Microsoft sau alții.

Vă rugăm să rețineți că nu cheia în sine este salvată, ci un cod special necesar pentru a actualiza accesul.

Criptarea unităților USB și a unităților flash

De asemenea, puteți cripta unități USB externe și unități flash - această caracteristică a apărut pentru prima dată în Windows 7 sub numele BitLocker To Go. Procedura este aceeași: ghiciți parola și salvați codul de reînnoire.

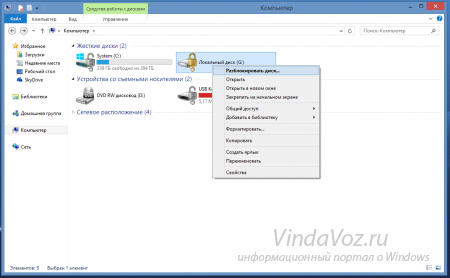

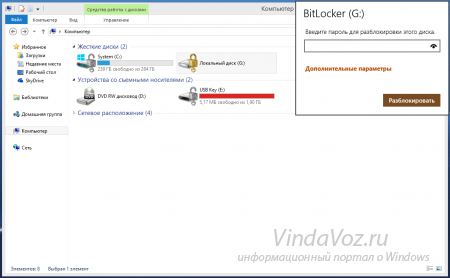

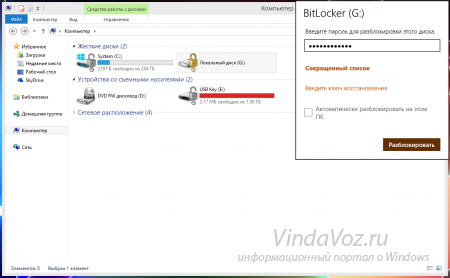

Dacă instalați o unitate USB (veniți la computer) sau încercați să o deblocați, sistemul vă va cere o parolă.

Dacă nu doriți să introduceți imediat o parolă pe care ați introdus-o în siguranță atunci când lucrați la computer, atunci puteți introduce în parametrii suplimentari la deblocare că aveți încredere în computerul dvs. - în care casetă parola va fi introdusă automat în viitor, nu atingeți documentele de încredere nalashtuvannya. Vă rugăm să rețineți că pe un alt sistem informatic vi se va cere să introduceți o parolă, deoarece nu este necesar să configurați încrederea pe computerul dvs.

După ce ați lucrat cu unitatea USB, demontați-o fie prin simpla deschidere, fie prin meniul de descărcare securizată, iar criptarea unității va împiedica accesul neautorizat.

Două metode de criptare

BitLocker, atunci când este criptat, folosește două metode care pot duce la același rezultat, dar la ultima oră a morții: puteți cripta doar informațiile din loc, sărind peste procesarea spațiului gol, sau parcurgeți întregul disc, criptând întregul diviziunea logică a spațiului, incluzând și nu activitățile. În primul rând, va trebui să așteptați până când începeți, altfel veți pierde capacitatea de a actualiza informațiile de la zero. În dreapta este că, cu ajutorul unor programe speciale, puteți actualiza informațiile care au fost șterse din Koshyk și că discul a fost formatat. Desigur, practic este important, deși teoretic posibil, este tot la fel pentru că nu te bazezi pe utilități speciale care recuperează permanent informații. Când criptați întreaga unitate logică, există și un spațiu marcat ca gol și posibilitatea de a actualiza informațiile de la una nouă, vă rugăm să ne contactați pentru ajutor. utilitati speciale Nu o voi mai face. Această metodă este absolut fiabilă și chiar mai puternică.

Când criptați un disc, asigurați-vă că nu modificați computerul. Mi-a luat aproximativ 40 de minute să criptez 300 de gigaocteți. Ce se va întâmpla dacă grădina lui Rapto a fost furată? Nu știu, fără a verifica, dar ei scriu pe internet că nu se va întâmpla nimic groaznic - va trebui doar să reemiteți criptarea.

Visnovok

Astfel, dacă utilizați în mod regulat o unitate flash pe care salvați informații importante, atunci cu ajutorul BitLocker vă puteți proteja de primirea Informații importanteîn mâinile altcuiva. De asemenea, este posibil să furați informații de la hard disk-uri computer, inclusiv cele de sistem - dacă porniți complet computerul, informațiile de pe discuri vor deveni inaccesibile terților. Aplicația BitLocker, după ajustarea șabloanelor de politică de securitate, nu provoacă dificultățile obișnuite pentru contabilii nepregătiți și nu am observat nicio manieră când lucram cu unități criptate.

În ultimii ani, laptopurile au devenit din ce în ce mai populare la un pret accesibilși productivitate ridicată. Și de multe ori koristuvachs îi cufundă în spatele limitelor spațiilor pe care le protejează sau de care îi privează fără vedere. Aceasta înseamnă că informațiile speciale despre sistemele care rulează Windows sunt complet inaccesibile terților. Pur și simplu setarea unei parole pentru a vă conecta la sistem nu va ajuta. Și criptarea altor fișiere și foldere (citiți despre acestea) este o sarcină foarte rutină. Prin urmare, în modul cel mai simplu și de încredere. În acest caz, puteți cripta doar una dintre secțiuni și puteți stoca fișiere și programe private pe cea nouă. Mai mult, o astfel de partiție poate fi creată prin adăugarea ei fără a atribui spațiu pe disc. O astfel de împărțire pare a fi neformatată și, prin urmare, nu ne luăm credit pentru răufăcători, ceea ce este deosebit de eficient, cea mai scurtă metodă pentru a proteja informațiile confidențiale – nu pentru a surprinde chiar faptul dezvăluirii lor.

Cum funcționează criptarea hard diskului?

Principiul de bază este acesta: programul de criptare creează o imagine a sistemului de fișiere și plasează toate aceste informații într-un container, în locul căruia sunt criptate. Un astfel de container poate fi fie un simplu fișier, fie împărțit în unitate disc. Utilizarea unui container de fișiere criptat este mai ușoară, deoarece un astfel de fișier poate fi copiat oriunde și poate continua să lucreze cu el. Această abordare este utilă atunci când salvați o cantitate mică de informații. Dacă dimensiunea containerului este de câteva zeci de gigaocteți, mobilitatea acestuia devine chiar îndoielnică, iar o dimensiune atât de mare a fișierului este un fapt, împreună cu câteva informații utile. Prin urmare, o abordare universală este de a cripta o întreagă partiție de pe hard disk.

visez mult Diverse programeîn aceste scopuri. Ale cel mai cunoscut și cel mai respectat TrueCrypt. Acest program conține, de asemenea, coduri sursă deschise, ceea ce înseamnă că nu conține marcaje din browsere care vă permit să refuzați accesul la date criptate printr-o „ușă din spate” nedocumentată. Este păcat că creatorii programelor TrueCrypt au decis să continue dezvoltarea și să predea ștafeta omologilor lor. Cu toate acestea, versiunea de încredere 7.1a nu mai este utilă pe toate versiunile de Windows și majoritatea utilizatorilor folosesc această versiune în sine.

Respect!!! Versiunea actuală este 7.1a ( descărcare pentru descărcare). Nu vikorizați versiunea „urazan” 7.2 (proiectul a fost închis, iar pe site-ul oficial al programului se promovează tranziția de la TrueCrypt la Bitlocker și este disponibilă doar versiunea 7.2).

Crearea unui disc criptat

Să aruncăm o privire la abordarea standard a criptării partițiilor. De ce avem nevoie de o partiție care nu este stocată pe un hard disk sau pe o unitate flash? În acest scop, puteți selecta una dintre unitățile logice. Aparent, deoarece nu există o partiție validă, atunci în procesul de creare a unui disc criptat, puteți selecta un disc criptat fără formatare și puteți salva datele. Va dura mai mult timp de o oră și există un risc redus de a pierde date în timpul procesului de criptare dacă computerul este înghețat.

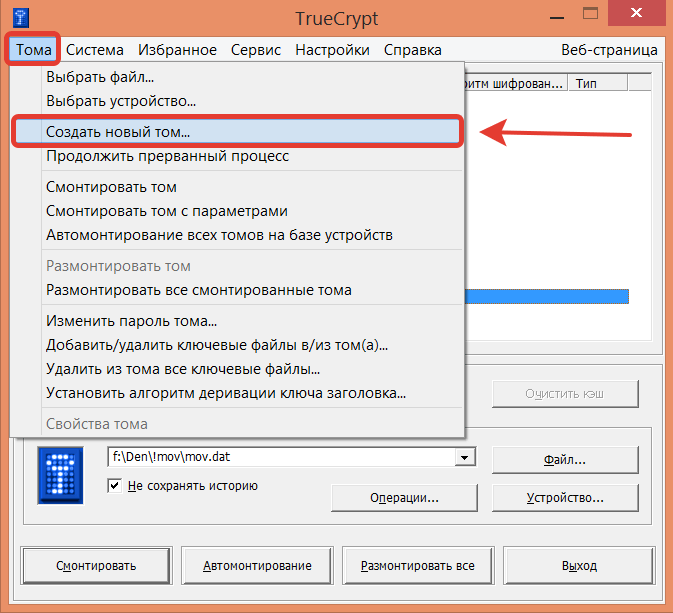

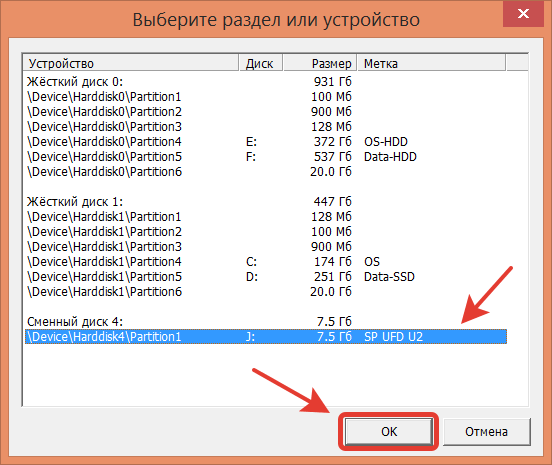

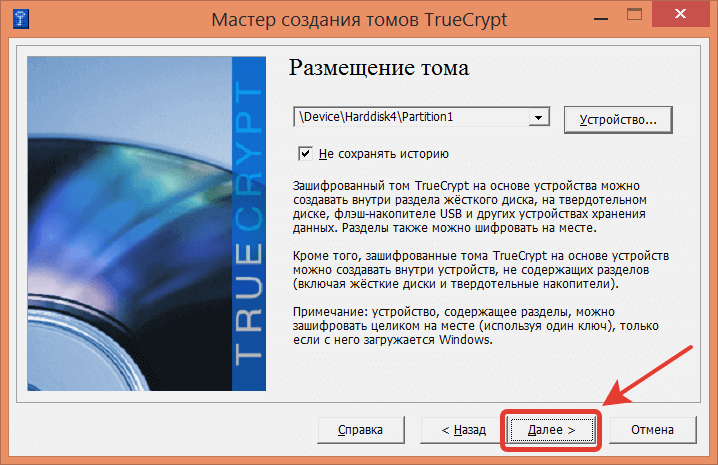

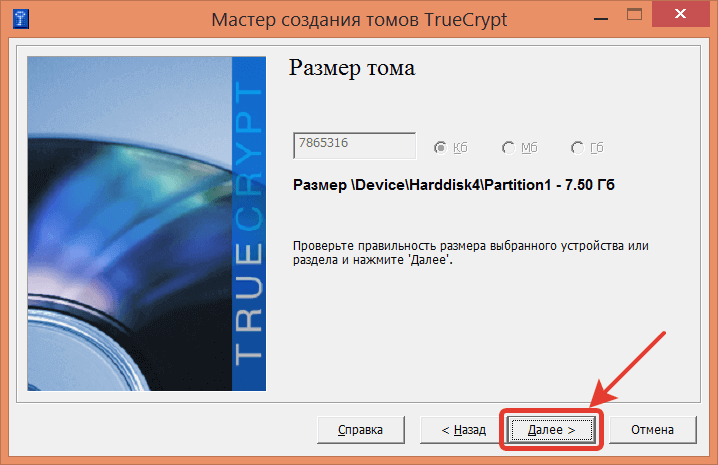

Dacă partiția necesară este pe dispozitivul de disc de pregătire, acum puteți lansa programul TrueCrypt și selectați elementul de meniu „Creare nou volum”.

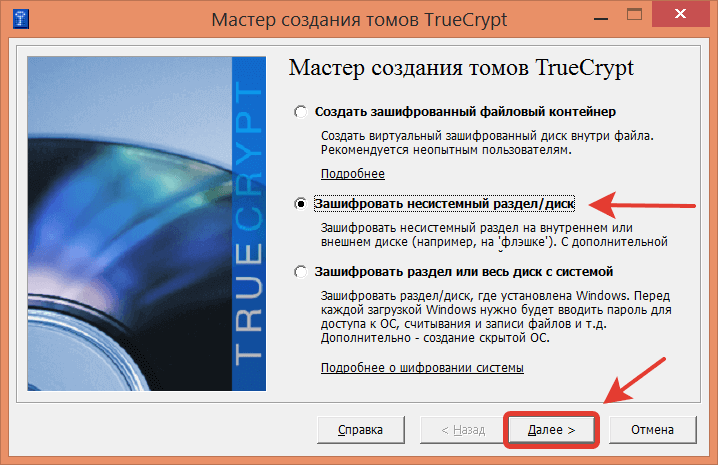

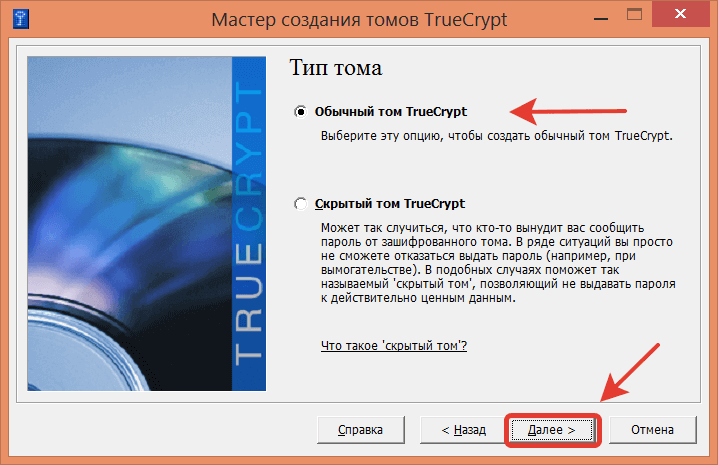

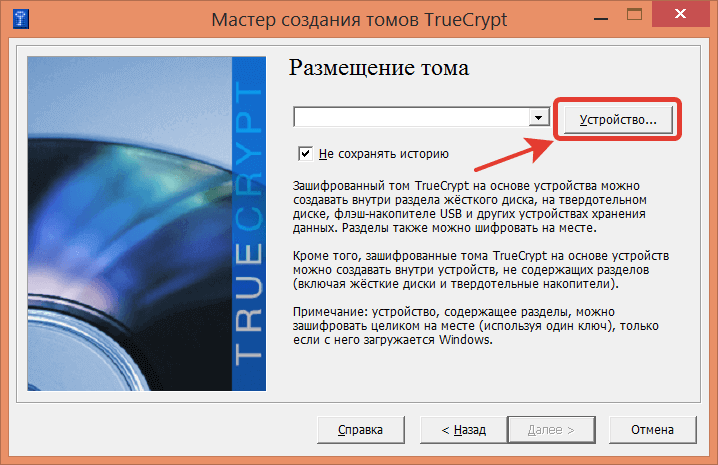

Deoarece dorim să salvăm datele nu într-un container de fișiere, ci într-o partiție de disc, atunci selectăm elementul „Criptați o partiție/disc non-sistem” și tipul principal de criptare a volumului.

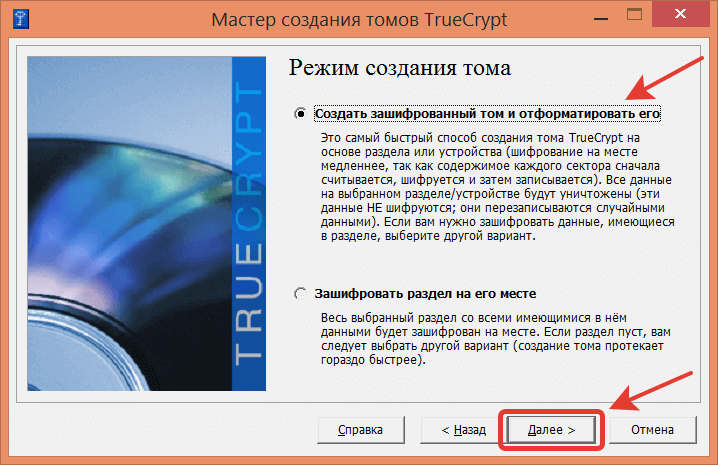

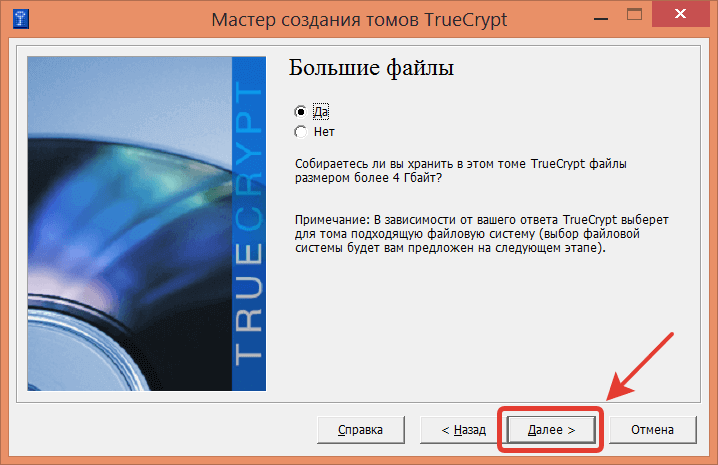

În această etapă, aveți opțiunea de a alege între criptarea directă a datelor sau formatarea acestora fără a salva informațiile.

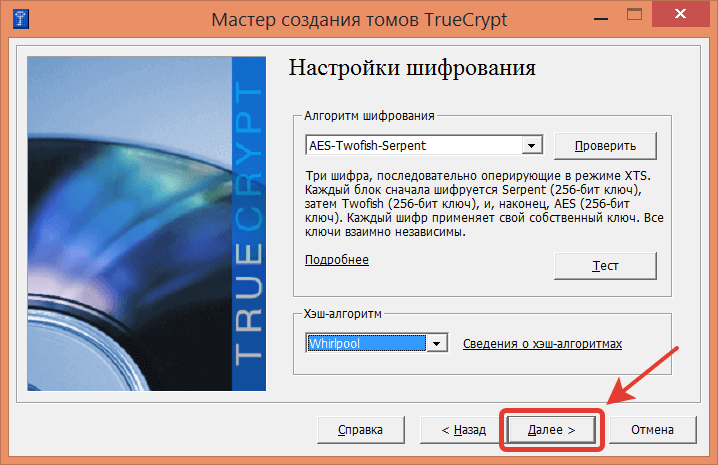

După aceasta, programul vă va întreba ce algoritmi de criptare să utilizați. Pentru nevoile de zi cu zi nu există nicio diferență mare aici - puteți alege fie un algoritm, fie o combinație a acestora.

Cu toate acestea, rețineți că atunci când conexiunile cu mulți algoritmi sunt blocate, sunt necesare mai multe resurse de calcul atunci când lucrați cu un disc criptat - iar viteza de citire și scriere scade. Dacă computerul nu este suficient de puternic, poate fi necesar să apăsați butonul de testare pentru a selecta algoritmul optim pentru computer.

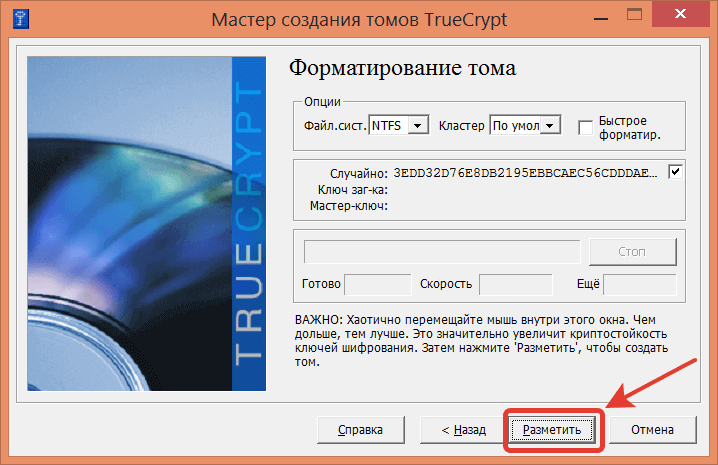

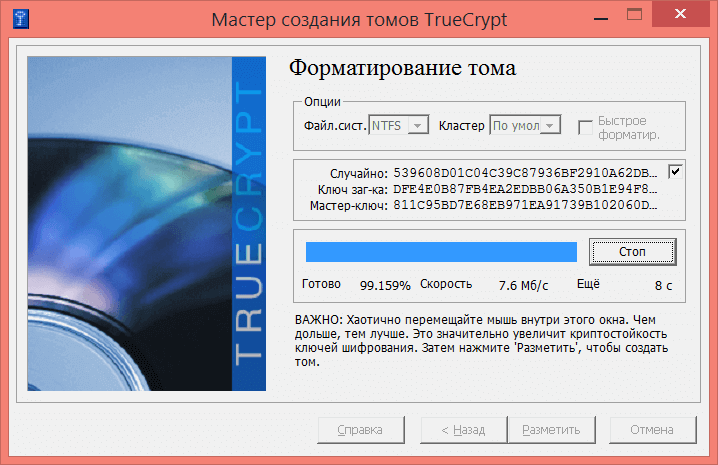

Următorul pas este procesul de formatare a volumului criptat.

Acum nu mai puteți verifica până când programul nu termină criptarea hard diskului.

Vă rugăm să rețineți că, în etapa de creare a parolei, puteți specifica un fișier cheie ca securitate suplimentară. În acest caz, accesul la informații criptate va fi posibil fără cunoașterea fișierului cheie. Evident, acest fișier este salvat pe alt computer măsuri locale, atunci dacă pierdeți un laptop cu un disc criptat sau o unitate flash, nu veți putea refuza accesul la date secrete prin introducerea unei parole - și nu există niciun fișier de cheie nici pe laptop, nici pe unitatea flash.

Admiterea la secțiunea criptată

După cum sa menționat deja, avantajul semnificativ al partiției criptate este că în sistemul de operare este poziționată ca necoruptă și neformatată. Nu există comenzi zilnice pentru cei care au informații criptate. Un singur mod de a înțelege acest lucru este vikoristati programe speciale Conform criptoanalizei, puteți crea un nivel ridicat de aleatorie a secvențelor de biți care separă datele criptate. Dacă nu sunteți o metodă potențială pentru serviciile de informații, atunci este puțin probabil ca o astfel de amenințare de compromis să vă amenințe.

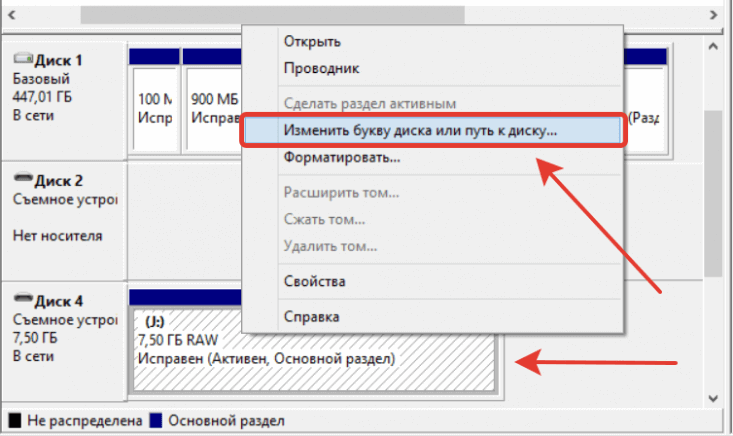

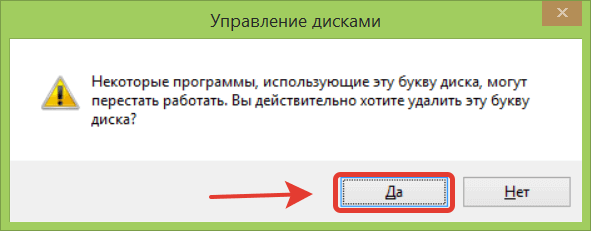

Și axa pentru protecție suplimentară față de rezidenții obișnuiți este sensul de a captura criptarea partiției din lista de litere de unitate disponibile. Tim mai mult, că, la fel, mărirea discului fără mijloc prin litera sa nu va da nimic și va fi necesar să existe o metodă diferită de criptare pentru formatare. Pentru a atașa un volum la fișierul care este corupt, accesați secțiunea „Panou de control” „Gestionare computer/disc” și faceți clic pe contextual nu meniu Pentru partiția necesară, selectați elementul „Schimbați litera unității sau mergeți la unitatea...”, apoi veți selecta legarea.

![]()

După aceste manipulări, secțiunile de criptare nu vor fi vizibile Windows Explorer si altul manageri de fișiere. Și prezența multor secțiuni diferite de sistem ale unuia fără nume și „neformatat” este puțin probabil să fie de interes pentru cei din afară.

wiki disc criptat

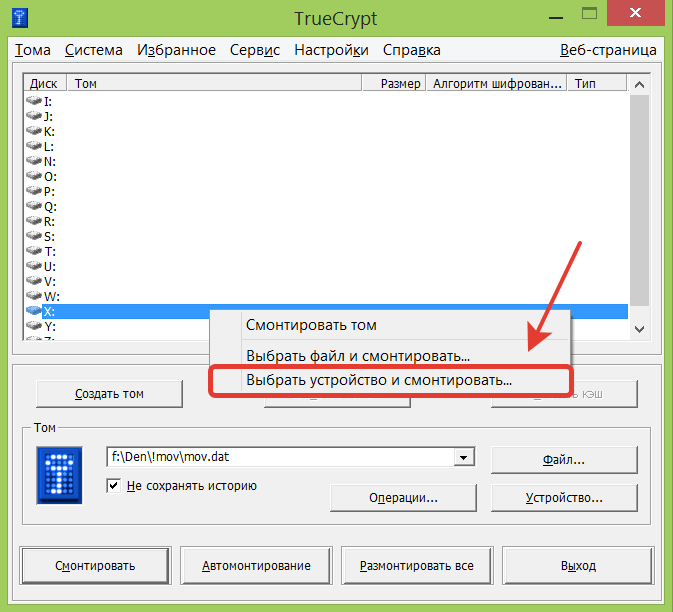

Cum se utilizează criptarea dispozitivului discul primar, trebuie să-l conectați. Pentru care faceți clic pe fereastra principală a programului butonul corect Faceți clic pe una dintre unitățile de disc disponibile și selectați elementul de meniu „Selectați dispozitivele și montați...”

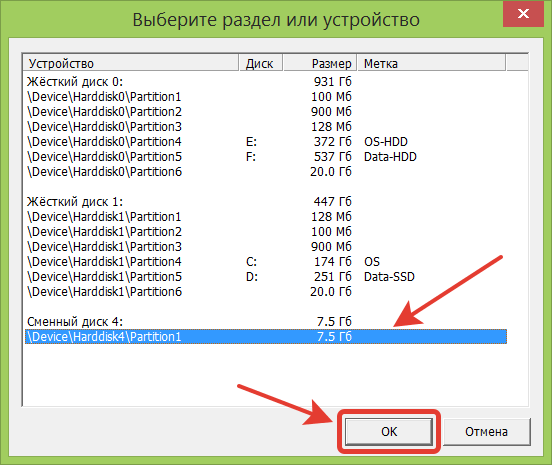

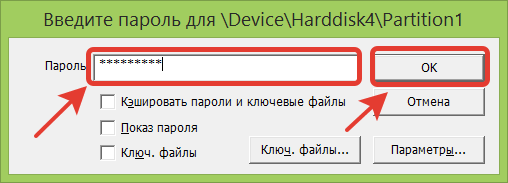

După aceasta, trebuie să specificați criptarea dispozitivului înainte de a-l cripta și să introduceți o parolă.

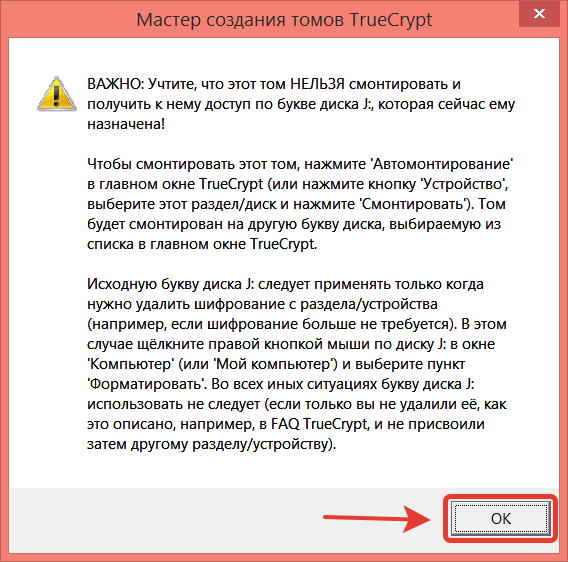

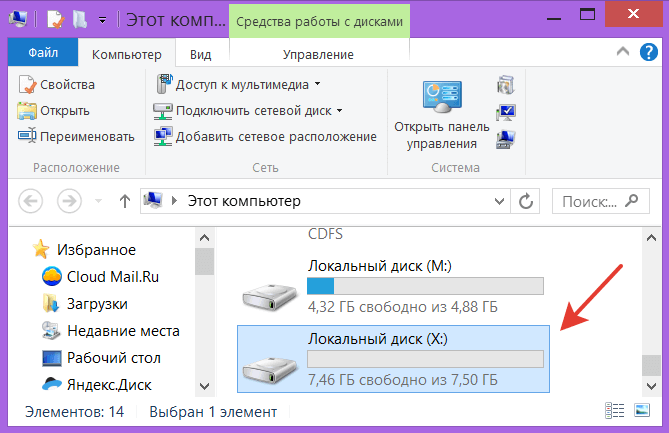

Ca urmare, browserul Windows trebuie să apară disc nou cu litera selectată (acest tip are disc X).

Și acum acest disc va funcționa ca și cum ar fi un disc logic primar. După finalizarea lucrării, nu uitați să opriți computerul, să închideți programul TrueCrypt sau să opriți partiția de criptare - chiar și până la unitatea de conectare, astfel încât orice utilizator să poată refuza accesul la datele care au fost transferate recent. Puteți închide secțiunea apăsând butonul „Rouse”.

Pungi

Programul TrueCrypt vă permite să vă criptați hard disk-ul și, prin urmare, să vă securizați fișierele private de la terțe părți, care vă vor interzice accesul la unitatea flash sau hard disk. Și eliberarea de informații criptate pe secțiunile non-victorie și private creează rubarbă suplimentară Din păcate, unele persoane neinițiate pot realiza că una dintre secțiuni stochează informații secrete. Această metodă de protecție a datelor private este potrivită pentru majoritatea oamenilor. Și dacă sunteți supus constrângerii directe din cauza amenințării cu forța de a vă elimina parola, este posibil să aveți nevoie de metode de securitate mai sofisticate, cum ar fi steganografia și Prihovani Tomi TrueCrypt (cu două parole).

Securitatea și confidențialitatea sunt și mai importante pentru cei care stochează date importante pe computerul lor. Ta computer de acasă Dacă nu ești ocupat cu un laptop sau alte dispozitive portabile, situația se schimbă deja. Dacă purtați laptopul cu dvs., astfel încât terții să îl poată accesa în continuare, există putere - cum să vă protejați datele de predarea altcuiva. Chiar și din atacuri fizice, oricine dorește poate încerca să elimine date din acumulator USB fie de pe hard disk-ul laptopului prin simpla scoatere a dispozitivului, fie de pe laptop prin scoaterea hard disk-ului și conectarea acestuia la un alt sistem de operare.

Există multe modalități de a utiliza pur și simplu vikoryst pentru a cripta discurile în Linux pentru a proteja informațiile confidențiale, cum ar fi informații despre client, fișiere, informații de contact și multe altele. Sistemul de operare Linux acceptă o serie de metode criptografice pentru a proteja partițiile, directoarele separate sau suprafața hard disk-ului. Toate datele vor fi criptate și decriptate automat folosind oricare dintre aceste metode.

Metode de criptare a datelor Linux

Criptare la nivel de sistem de fișiere:

- 1. eCryptfs- acesta este un fișier criptografic sistem Linux. Stochează metadate criptografice pentru fiecare fișier într-un fișier separat, astfel încât fișierele să poată fi copiate între computere. Fișierul va fi decriptat cu succes atâta timp cât aveți cheia. Soluția este căutată pe scară largă pentru implementarea unui director principal criptat, de exemplu, în Ubuntu. De asemenea, ChromeOS implementează în mod inteligent acești algoritmi ca răspuns la nevoia de a înlocui dispozitivele de stocare în rețea (NAS).

- 2.EncFS- Criptat Sistemul de fișiere lângă întinderea koristuvach. Funcționează fără privilegii suplimentare, inclusiv biblioteca fuze și modulul kernel pentru furnizarea interfeței sistemului de fișiere. EncFS este un program software valoros care este licențiat conform GPL.

Blocați criptarea la același nivel:

- Loop-AES- Sistemul de fișiere Shvidka și prozora, precum și un pachet pentru criptarea partiției de swap în Linux. Codul de ieșire al programului nu a fost modificat de mult timp. Vaughn lucrează cu nuclee 4.x, 3.x, 2.2, 2.0.

- TrueCrypt- aceasta este o soluție gratuită cu capac codul de ieșire pentru criptarea discului în sistemele de operare sisteme Windows 7 / Vista / XP / Mac OS X, precum și Linux.

- dm-crypt+LUKS- dm-crypt este un subsistem pentru criptarea discului în nucleul 2.6 și versiunile ulterioare. Criptarea unor discuri întregi, unități semnificative, partiții, volume RAID, securitatea software-ului, volume logiceși fișiere.

Aici ne vom uita la criptarea hard diskului pe Linux folosind algoritmul Linux Unified Key Setup-on-disk-format (LUKS).

Cum funcționează LUKS?

LUKS (Linux Unified Key Setup este un protocol de criptare bloc al dispozitivului. Am sărit mult înainte pentru a înțelege cum funcționează acest lucru, este necesar să fim familiarizați cu alte tehnologii care sunt utilizate în acest fel.

criptare Schob viconati disc linux Modulul nucleului dm-crypt este vikorizat. Acest modul vă permite să creați un dispozitiv de bloc virtual în directorul /dev/mapper și este transparent pentru sistemul de fișiere și criptare. Aproape toate datele sunt localizate pe o secțiune fizică criptată. Dacă un client dorește să înregistreze date pe dispozitiv virtual, sunt criptate și scrise pe disc, atunci când sunt citite de pe dispozitivul virtual, este finalizată o operațiune de returnare - datele sunt decriptate din disc fizicși sunt transmise deschis prin disc virtual koristuvachevi. Alegeți metoda AES pentru criptare, deoarece mai multe procesoare actuale sunt optimizate pentru aceasta. Este important să rețineți că puteți cripta nu numai discurile partiționate, ci și fișierele originale, creând un sistem de fișiere în ele și conectându-le ca dispozitiv în buclă.

Algoritmul LUKS determină ce acțiuni și în ce ordine sunt finalizate atunci când se lucrează cu medii criptate. Pentru a lucra cu LUKS și modulul dm-crypt, utilizați utilitarul Cryptsetup. Să ne uităm la asta de departe.

Utilitar Cryptsetup

Utilitarul Cryptsetup vă permite să ușurați criptarea pe partiția dvs. Linux folosind modulul dm-crypt. Să-l instalăm imediat.

Pentru Debian sau Ubuntu, pentru aceasta utilizați această comandă:

apt-get install cryptsetup

Pentru distribuțiile bazate pe Red Hat, va arăta astfel:

yum instalează cryptsetup-luks

Sintaxa pentru rularea comenzii este:

$ cryptsetup opțiuni operare parametri de operare

Să ne uităm la principalele operațiuni care pot fi efectuate folosind acest utilitar:

- luksFormat- Creați criptare pentru secțiunile luks Linux

- luksOpen- Conectați dispozitivul virtual (cheie necesară)

- luksÎnchide- Închideți dispozitivul virtual luks linux

- luksAddKey- Adăugați o cheie de criptare

- luksRemoveKey- Criptare cheie de vitalitate

- luksUUID- arată UUID-ul partiției

- luksDump- Creativitate copie de rezervă Antetele LUKS

Parametrii operațiunii se află în cadrul operațiunii în sine, în funcție fie de dispozitivul fizic care trebuie efectuat, fie de virtual sau de altfel. Nu totul este încă clar, dar în practică, bănuiesc că o să-ți dai seama.

Criptare disc Linux

Teoria a fost finalizată, toate instrumentele sunt gata. Acum să ne uităm la criptarea partiției Linux. Să trecem la reglarea hard disk-ului. Vă rugăm să rețineți că acest lucru șterge toate datele de pe disc sau partiția pe care doriți să le criptați. Deci, dacă există date importante acolo, vă rugăm să le copiați într-un loc potrivit.

Crearea diviziunii

În acest caz, vom cripta partiția /dev/sda6 sau, în schimb, puteți cripta întregul hard disk sau doar un fișier, umplut cu zerouri. Crearea secțiunilor de criptare:

cryptsetup -y -v luksFormat /dev/sda6

AVERTIZARE!

========

Aceasta va suprascrie irevocabil datele de pe /dev/sda6.

Esti sigur? (Tastați majuscule da): DA

Introduceți fraza de acces LUKS:

Verificați fraza de acces:

Echipa are succes.

Această comandă completează inițializarea partiției și setează cheia și parola de inițializare. Introduceți parola pentru a nu o uita mai târziu.

Introduceți următoarea comandă pentru a deschide crearea unei secțiuni pentru modulul suplimentar dm-crypt la /dev/mapper, pentru care va trebui să introduceți parola cu care a fost configurată criptarea luks linux:

Introduceți fraza de acces pentru /dev/sda6

Acum puteți crea un nou dispozitiv virtual /dev/mapper/backup2 folosind comanda luksFormat:

ls -l /dev/mapper/backup2

lrwxrwxrwx 1 root root 7 oct 19 19:37 /dev/mapper/backup2 -> ../dm-0

Pentru a arunca o privire asupra construcției taberei, vizitați:

cryptsetup -v status backup2

/dev/mapper/backup2 este activ.

tip: LUKS1

cifr: aes-cbc-essiv:sha256

dimensiune cheie: 256 biți

dispozitiv: /dev/sda6

offset: 4096 sectoare

dimensiune: 419426304 sectoare

modul: citire/scriere

Echipa are succes.

Și cu ajutorul unei comenzi suplimentare, puteți crea o copie de rezervă a antetelor LUKS pentru orice problemă:

cryptsetup luksDump /dev/sda6

Ei bine, s-ar putea spune, secțiunea este gata. Și mai mult, acum îl puteți folosi ca orice altă secțiune principală din /dev. Yogo poate fi formatat pentru ajutor suplimentar utilități standard, scrieți în date noi, modificați sau verificați sistemul de fișiere etc. Nu puteți modifica dimensiunea. Apoi voi aduce totul în claritate, așa cum s-a spus la începutul articolului.

Formatarea partiției

Să formatăm discul deocamdată. Pentru a fi sigur, pentru a șterge toate datele care au fost aici înainte, vom suprascrie secțiunea noastră de criptare Linux cu zerouri. Acest lucru reduce riscul de criptare rău intenționată prin creșterea cantității de informații compromise. Pentru cine visconezi:

dd if=/dev/zero of=/dev/mapper/backup2

Funcționarea utilitarului poate dura până la câteva ore, astfel încât să puteți urmări procesul, utilizați pv:

pv-tpreb /dev/zero | dd of=/dev/mapper/backup2 bs=128M

Odată ce procesul este finalizat, putem formata dispozitivul sau sistemul de fișiere. De exemplu, formatat în ext4:

mkfs.ext4 /dev/mapper/backup2

După cum puteți vedea, toate comenzile cryptsetup sunt limitate la partiția fizică și la fel ca și comenzile pentru lucrul cu discuri - la cea virtuală.

Instalarea secțiunii

Acum le puteți monta doar pe cele care au un sistem de fișiere creat:

$ mount /dev/mapper/backup2 /backup2

Vymknennya la divizie

Totul funcționează, cu excepția conectării dispozitivului și a furtului datelor. Pentru cine visconezi:

cryptsetup luksÎnchide backup2

Reinstalare

Pentru a dezactiva din nou capacitatea de a lucra cu o partiție criptată folosind LUKS Linux, trebuie să o deschideți din nou:

cryptsetup luksOpen /dev/sda6 backup2

Acum putem instala:

montați /dev/mapper/backup2 /backup2

Verificați sistemul de fișiere luks

După deschiderea partiției pentru luks linux, această partiție este acceptată de sistem ca toate celelalte, puteți utiliza pur și simplu utilitarul fsck:

sudo umount /backup2

$ fsck -vy /dev/mapper/backup2

$ mount /dev/mapper/backup2 /backu2

Schimbați fraza de acces luks

Criptarea discurilor Linux depinde de o expresie de acces unică, altfel poate fi schimbată. În plus, puteți crea până la opt fraze de acces diferite. Pentru schimbare, având emis comenzi ofensive. Acum să creăm o copie de rezervă a antetelor LUKS:

cryptsetup luksDump /dev/sda6

Apoi creăm o nouă cheie:

cryptsetup luksAddKey /dev/sda6

Introdu orice expresie de acces:

Introduceți o nouă expresie de acces pentru slotul de cheie:

Verificați fraza de acces:

І aparent vechi:

cryptsetup luksRemoveKey /dev/sda6

Acum este posibil să fi pierdut vechea parolă.

Visnovki

Axis și acum știți cum să criptați o partiție în Linux și, de asemenea, înțelegeți cum funcționează totul. În plus, criptarea discului în Linux folosind algoritmul LUKS deschide posibilități largi de criptare permanentă a sistemului care este instalat.

Pro:

- LUKS criptează întregul dispozitiv bloc și, prin urmare, este mai potrivit pentru protecție în locul dispozitivelor portabile, cum ar fi telefoane mobile, nasuri celebre sau hard disk-uri laptopuri.

- Puteți utiliza servere NAS pentru a vă securiza backup-urile

- Procesoarele Intel și AMD cu AES-NI (Advanced Encryption Standard) rulează un set de comenzi care pot accelera procesul de criptare bazat pe dm-crypt în nucleul Linux, începând cu 2.6.32.

- Funcționează cu secțiunea de pompare, astfel încât laptopul să poată folosi funcția de somn și să doarmă în siguranță.

Dezavantaje:

- LUKS acceptă criptarea a până la opt parole. Aceasta înseamnă că numai toți proprietarii parole diferite Mamele pot avea acces la anexa.

- LUKS nu este recomandat pentru programele care necesită criptare la nivel de fișier.