"Remède aux violations de la vie privée de Chrome" : comment le résoudre. Que faire si Chrome écrit : « Votre connexion n'est pas protégée Que faire s'il écrit que la confidentialité de vos données a été compromise

Les billes de chrome ne sont pas privées d'un fonctionnement à grande vitesse et d'une sécurité renforcée. Grâce à des technologies avancées, Chrome est un navigateur sécurisé pour naviguer sur Internet. Il vous permet de contrôler les informations que vous partagez sur Internet, en gardant vos informations personnelles confidentielles.

Sécurité dans Chrome

Chrome inclut un certain nombre de fonctionnalités de sécurité. Tels que les indicateurs de sécurité et la protection contre les programmes indésirables. Toutes ces fonctions fonctionnent de manière transparente dans Chrome, garantissant la protection de vos informations personnelles et de l'ensemble de votre ordinateur. Chrome utilise également la technologie Sandbox pour empêcher les virus d'accéder à votre ordinateur.

Indicateurs de sécurité du site Web

Désormais, lorsque vous accédez à un site, Chrome affiche son indicateur de sécurité malveillante comme adresse dans l'Omnibox.

Ces indicateurs peuvent vous aider à être en sécurité lorsque vous saisissez des informations personnelles sur le site.

Pour en savoir plus sur les indicateurs de sécurité, consultez la dernière liste des indicateurs de sécurité des sites de Chrome.

Protégez-vous des mauvais sites Web et du phishing

Afin de protéger votre ordinateur contre les sites malveillants, Chrome téléchargera automatiquement une liste de sites dangereux et malveillants sur votre ordinateur. Et puis, lorsque vous accédez à un mauvais site, Chrome vérifie s'il figure dans la liste.

Si l'on soupçonne que le site est mauvais ou qu'il s'agit d'un phishing, Chrome n'affiche pas le site lui-même, mais la partie qui se cache derrière. Si vous l'avez déjà fait, cliquez sur Retour pour revenir au site précédent.

Ajustements de confidentialité

Chrome vous permet de contrôler les informations que vous partagez sur les sites Web. Vous pouvez les modifier dans les paramètres de données spécifiques. Nous vous recommandons de ne pas modifier vos paramètres Chrome à tout moment, car cela garantira le meilleur équilibre entre confidentialité et sécurité. Tim ne l'est pas moins, vous pouvez les changer quand vous en avez besoin.

Pour modifier les paramètres de données spécifiques :

Histoires récentes de ces sites

Chrome, comme tous les navigateurs, enregistre des enregistrements sur tous les sites visités dans l'historique. En coulisses, vous pouvez supprimer une partie ou la totalité de l’histoire pour protéger votre vie privée.

Pour consulter l'historique des sites de chansons :

Pour effacer tout l'historique :

Chrome facilite l'affichage de tout ou partie de votre historique. Par exemple, vous pouvez supprimer l'historique pour le reste de l'année. Vous pouvez également supprimer toutes les sauvegardes et tous les cookies de votre site, ou supprimer vos mots de passe enregistrés.

Mode navigation privée

Pour protéger davantage votre vie privée, Chrome favorise mode navigation privée, dans lequel l'historique et les cookies ne sont pas enregistrés. C’est un excellent moyen de garder secret l’historique de votre site Web lorsque vous achetez des cadeaux pour un proche ou que vous préparez une fête (enfin, en gros).

Pour utiliser le mode navigation privée :

L’exécution du navigateur en mode navigation privée n’empêche pas une utilisation plus sécurisée de Chrome et empêchera également l’enregistrement de l’historique et des cookies. Ne vikorisez pas ce mode pour consulter des sites douteux.

« », - il s'agit de travailler dans Google Chrome en utilisant le protocole https pour la présence d'un certificat SSL sur le serveur ou si le certificat a été tamponné ou de toute autre manière pour obtenir sa validité. Par exemple, en essayant allez dans le gestionnaire du FAI sur un serveur sans certificat SSL installé, il plante avant Google Chrome Pardon pour violation de la confidentialité" Examinons de plus près à quel point ces types sont timides.

Savons-nous où nous allons et ce dont nous avons besoin là-bas ?

Quand il y a eu un pardon La connexion n'est pas sécurisée» dans Google Chrome, alors vous devez comprendre où et où nous allons. Si vous l'avez envoyé à un ami, vous pourrez expliquer pourquoi tout a l'air si beau et pourquoi tout est en ordre. Comme si nous étions sur le point d'aller à la banque, à un réseau social, comme une grande ressource, et puis ça nous a frappé. Les fraudeurs tentent peut-être de voler vos données sur le site", Seul, fermez ce côté et allez ailleurs (par exemple, au magasin de bière). =)

À quoi ressemble la page « La connexion n'est pas sécurisée » dans Google Chrome et comment aller plus loin sur le site

La connexion n'est pas sécurisée

Les attaquants peuvent voler vos données sur site.ru (par exemple, mots de passe, informations ou numéros de carte bancaire).

NET :: ERR_CERT_COMMON_NAME_INVALIDAméliorez automatiquement les informations système et le contenu du site de Google pour améliorer la reconnaissance des programmes et des sites dangereux.

Cela ressemble à ceci :

Après cela, vous verrez des informations supplémentaires telles que :

Il est impossible de confirmer qu'il s'agit d'un serveur site.ru. Votre certificat de sécurité peut être soumis sur trali.vali.com. Il est possible que le serveur soit mal configuré ou tente de copier vos données.

Cela ressemble à ceci :

Ici, vous pouvez réfléchir à nouveau et décider si vous devez ou non vous y installer.

Si tout fonctionne bien avec le site (il n'a tout simplement pas de certificat SSL ou quoi que ce soit d'autre), alors le site s'ouvrira et vous pourrez y naviguer :

Cependant, Google Chrome ne se calme toujours pas et sera visible à l'avance au début de la ligne d'adresse du navigateur. Pas volé", qui admires-tu? C'est le même protocole que https, mais sous admin http, ce qui n'est pas si simple. =)

N'entrez pas trop dans les détails du protocole https.

Ne me laissez pas seul avec des détails fascinants. Il n'y a tout simplement pas beaucoup d'informations à ce sujet support.google.com :

"La connexion n'est pas sécurisée", NET::ERR_CERT_AUTHORITY_INVALID, ERR_CERT_COMMON_NAME_INVALID, NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM ou "Réprimande du certificat SSL"

- Si la demande est liée à SHA-1, demandez au gestionnaire du site de mettre à jour le certificat du site. Un rapport sur ceux pour lesquels les certificats SHA-1 ne sont pas pris en charge.

- Si l'avis est lié au HSTS, aux certificats de confidentialité ou à des noms inappropriés, veuillez cliquer ci-dessous.

Procédure 1. Confirmez votre connexion

Pour accéder rapidement à un réseau Wi-Fi accessible au public (par exemple, dans un café ou un aéroport), connectez-vous d'abord en ouvrant une page Web avec le préfixe http://.

- Accédez à un site Web dont l'adresse commence par http://, par exemple http://example.com.

- Sur la page, confirmez votre connexion à Internet.

Croc 2. Ouvrez la page Web en mode navigation privée (juste un ordinateur)

Essayez d'ouvrir la page requise en mode navigation privée.

Cela a beaucoup aidé, veuillez utiliser Wiklican pour développer les extensions Chrome. Pour résoudre ce problème, allumez-le. Un rapport sur l'utilisation des extensions Chrome...

Krok 3. Mettre à jour le système d'exploitation

Veuillez vous assurer que la version restante de Windows, Mac OS ou un autre système d'exploitation est installée sur l'appareil.

Croc 4. Il est temps d'ouvrir le programme antivirus

Les programmes antivirus avec fonction de protection ou d'analyse HTTPS respectent le système Chrome.

Pour résoudre ce problème, ouvrez votre logiciel antivirus. Dès que le site Web est ouvert, vous pouvez visualiser les sites volés en activant l'antivirus.

Une fois que vous avez fini d'utiliser le site, n'oubliez pas de réactiver votre programme antivirus.

Leçon 5. Retourner pour obtenir de l'aide

Si vous n'avez toujours pas résolu le problème, accédez au site officiel ou accédez au forum Chrome Chrome.

Résumé

Quoi qu'il en soit, si vous suivez les recommandations de Google, vous pouvez finir par acheter un nouvel ordinateur, même si ce ne sera pas si effrayant. Comme je l’ai écrit en épi lui-même : « Ce n'est pas possible, mais si tu le veux vraiment, alors tu peux, « - Golovne sait ce que tu veux. ;)

Essayer d'ouvrir une nouvelle fenêtre dans votre navigateur échoue souvent. Cela est dû au fait que le programme Google Chrome impose des restrictions en matière de confidentialité et d'accès.

Il est facile de croire qu'un personnage donné est inacceptable, mais avant tout procéder à des actions spécifiques et traiter les causes du problème.

Corriger la violation de la confidentialité dans le navigateur Chrome n'est pas un problème qui nécessite une correction appropriée.

Raisons de ce type de désagrément

Cette situation n'est pas seulement vécue par les propriétaires qui ont installé Chrome sur un ancien appareil multimédia. Le programme Chrome considère ce plan comme ceci :

- Un message apparaît sur la ligne d'adresse, vous informant qu'il est impossible d'accepter un message d'adresse ;

- le côté requis n'est plus requis à l'avenir ;

- Le système parle constamment de la disponibilité de l'accès aux ressources nécessaires.

Le coupable d'une telle inacceptabilité est révélé par une configuration incorrecte de l'utilisateur, la présence sur les sites d'images de nature obscène et d'autres fichiers d'un type similaire. Il est difficile de résoudre cette incohérence en ouvrant le menu des paramètres du programme situé sur le panneau de l'ordinateur.

Les paiements sont effectués via le fonctionnement sans précédent d'un ordinateur personnel ou d'un appareil mobile. Résolvez le problème par vous-même, en accélérant avec quelques conseils simples.

Méthodes de dépannage de ce type de dysfonctionnement

Pour résoudre un problème de cette nature, réglez le navigateur en mode normal et créez un système. Après avoir cliqué sur l'icône du panneau de commande de l'appareil multimédia, les personnes doivent effectuer les actions suivantes :

- trouvez le menu dans la rangée arrière et configurez les programmes ;

- allez à Koriguvan bezpeki;

- ouvrez le menu précédent, recherchez l'élément sous le nom de culpabilité ;

- Lorsqu'il est désactivé, ajoutez l'adresse de la page Web requise.

Une autre méthode qui vous permet de résoudre un problème inacceptable qui se produit lors de l'exécution du navigateur est la suivante :

Vous devez également vous rendre dans la section qui affiche les autorités du navigateur, accéder à la sous-section intitulée Confidentialité et activer le mode de sécurité.

Pour éviter complètement que votre navigateur soit bloqué, vous pouvez définir l'icône de confiance au niveau intermédiaire. Changer le mode sec est simple : une seule pression suffit.

Problèmes de correction des inexactitudes

L'activation immédiate du mode de sécurité vous permet de résoudre le problème avec des informations claires affichées sur les ressources Web.

Si cette situation persiste, le problème pourrait ressembler à ceci :

- Vikorist est une version obsolète de Chrome ;

- connecter des fonctions supplémentaires à l'appareil testé ;

- - problèmes techniques avec l'ordinateur ou l'appareil mobile ;

- Il est nécessaire de mettre à jour le programme de sécurité.

En fait, pour résoudre correctement un problème de cette nature, les traces des koristuvachs se transformeront en fakivts. Souvent, dans de telles situations, l'appareil multimédia nécessite une réparation, après quoi vous pouvez ajuster les paramètres d'accès au World Wide Web.

Environ 80 % des personnes rencontrent des difficultés pour accéder au menu des paramètres supplémentaires du navigateur. Autour des gouttes, ils forcent la remise du réglage du dispositif vikorystovy. L'aide de maîtres professionnels est rarement nécessaire.

La situation actuelle ne prend pas plus d'une heure, le menu de configuration des programmes Chrome se trouve sur le panneau de travail, et pour modifier un paramètre spécifique, un seul clic de souris suffit. Après avoir corrigé les paramètres, il est recommandé de redémarrer l'appareil et tous les programmes. Si l'accessoire est coincé puis fermé, le problème est susceptible de survenir. Pour la possibilité de dépannage, mettez à jour votre programme de sécurité ou vérifiez auprès du maître.

Lorsque vous accédez à un site sur Internet, le navigateur Yandex voit des informations préalables sur la présence des certificats pertinents sur le site. Le programme avertit également que l'utilisation de ce site Web peut ne pas être sécurisée, car les utilisateurs peuvent tenter de voler vos informations personnelles. Cet article décrit ce qu'il faut faire si, lorsque vous accédez à la page requise, une fenêtre apparaît avec le texte « Votre connexion n'est pas sécurisée ».

Cette déclaration signifie que le site du vol nécessite un certificat supplémentaire, qui n'est pas enregistré auprès du centre de certification. La présence d'un certificat vérifié indique que les robots Google et Yandex ont vérifié le site pour détecter la présence de problèmes dangereux. En ce qui concerne les personnes morales, il est également important que toute la documentation de la société Vlasnik présente sur le site soit en parfait état.

Si vous faites confiance à ce site Web et respectez le fait qu’il n’y a pas d’escrocs, vous pouvez ignorer l’avertissement « Votre connexion n’est pas sécurisée » et continuer votre travail. Pour cela, vous devez cliquer sur le message « Dodatkovo » en bas de la page. Après cela, le navigateur Yandex vous permettra de suivre les instructions jusqu'au site souhaité.

Veuillez noter que les certificats non vérifiés bénéficient de la même protection claire que les certificats sous licence. Il n’y a aucune raison pour laquelle la vérification n’aurait pas pu avoir lieu. Les problèmes surviennent souvent tout seuls sur votre ordinateur personnel.

Quel que soit le site, il est recommandé de faire preuve d’une extrême prudence lors de l’accès au site. Il est préférable de ne pas oublier vos numéros de carte de crédit et d'utiliser des identifiants et des mots de passe similaires à ceux que vous utilisez sur d'autres services.

Nombre de mises à jour restantes

La vérification de la certification est effectuée à l'aide de services spéciaux inclus dans le système d'exploitation. Étant donné que les technologies évoluent constamment et rapidement, il est extrêmement important que le certificat SSL de ce site contienne des éléments que votre version de Windows ne connaît tout simplement pas.

Désormais, toutes les mises à jour publiées par Microsoft seront installées indépendamment sur votre ordinateur et vous n'aurez plus à le contrôler.

Configuration des données

Le plus souvent, le navigateur Yandex vous avertit que votre connexion n'est pas protégée si les paramètres d'heure et de date sont incorrects. À la suite de tels échecs, votre ordinateur peut penser que les termes du certificat SSL sont déjà respectés et le site sur lequel vous cliquez peut menacer la sécurité de vos données particulières.

Afin de corriger ce malentendu, vous devez configurer correctement le journal système :

Mode navigation privée

Si rien d'extraordinaire n'a eu d'effet, vous pouvez essayer d'exécuter votre navigateur Yandex en mode navigation privée. Il s'agit d'un mode spécial qui anonymise votre activité sur Internet, une analyse laborieuse de vos activités par les systèmes de recherche, la sauvegarde des sites que vous avez inscrits dans l'historique, etc.

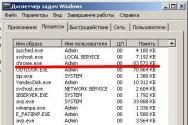

La raison des problèmes de ce groupe est la perturbation des flux d'informations et les compromissions dans le système d'accès. IZP pour ceux qui pensent que de tels types de dommages n'affectent en aucun cas le système, il est même difficile de révéler ce fait. Seul un petit nombre d'entre eux peuvent être récupérés grâce à l'analyse des fichiers et au protocole d'accès à d'autres objets du système.

À titre d’illustration, nous examinerons les applications les plus étendues de perturbation de l’accès à l’information.

Avantages administratifs :

Formation incorrecte de groupes de clients et attribution de droits sur leur accès ;

Il existe une politique de création de mots de passe pour les clients. Jusqu'à 50 % des utilisateurs utilisent des mots de passe simples et faciles à deviner, comme « 123456 », « qwerty » ou les autorités ; problèmes avec les pochettes moulées et les liens agrégés et leur accès. Cela peut inclure des relevés bancaires ou des documents comptables qui stockent toutes les informations sur les transactions d'un établissement de crédit et sont formés dans le service comptable, où l'accès à ces documents n'est souvent pas contrôlé ; disponibilité de l'accès aux représentants d'organisations tierces qui effectuent des travaux sous contrat.

Problèmes de conception d'un système d'information dus à l'absence d'un terrain d'entente sécurisé pour le développement d'un système d'information Assez souvent, en particulier pour les systèmes sur ordinateurs locaux, l'accès aux informations ne peut être obtenu pas via l'interface du programme, qui nécessite un mot de passe , et lecture de la table des bases de données,

modifications des algorithmes d’accès aux données. Les cryptosophes sont particulièrement préoccupés par le développement des systèmes. Il est très courant qu'au lieu de systèmes coûteux, afin d'économiser de l'argent, on utilise des développements énergétiques qui ne disposent que d'une protection du système.

manque d'équilibre dans le développement du système de sécurité L'une des applications P oubliées par les développeurs est le point d'accès au système, comme un mot de passe universel

Le manque d’équilibre dans l’approvisionnement alimentaire et la sécurité de l’information

échec de sauvegarde des mots de passe pour l'accès aux systèmes d'information Souvent, les utilisateurs écrivent simplement un mot de passe sur le papier et l'oublient ! Oui, en utilisant un ordinateur. Cela est particulièrement vrai dans les organisations où l'administrateur système utilise des mots de passe complexes et faciles à oublier. Il est souvent admis que la pratique consistant à partager des mots de passe entre eux est absolument inacceptable ; Préservation des connexions fermées après l'achèvement des travaux. En allant déjeuner ou chez eux, certains banquiers n'éteignent pas l'ordinateur et ne se déconnectent pas du système bancaire. Puisqu'il n'interfère pas avec le mécanisme de connexion rapide des utilisateurs inactifs, il empêche également le fonctionnement de la plupart des autres systèmes de sécurité,

discussion non réglementée d'informations classifiées Lorsque l'on considère cette violation, il est particulièrement nécessaire de perdre le respect des services d'information étrangers.

Système maléfique Navmisniy

via des points d'accès externes au système d'information (par exemple via Internet). Il s'agit de la forme de mal la plus dangereuse, car le voleur est inaccessible voire inaccessible au service de sécurité et, reconnaissant sa propre innocence, peut causer un préjudice maximal au organisation;

connexion non réglementée à la limite de puissance (communications d'informations) à la banque. Avec le développement des technologies frontalières, ce type de perturbation devient rare et devient impossible, surtout si la banque dispose d'un système de communication avancé et dépassant les uns des autres ;

analyse des projets de documents intacts du système Ce type de flux d'informations n'est pratiquement pas vu par les services de sécurité et constitue la méthode la plus simple pour récupérer des informations pour les criminels. Nous sommes immédiatement préoccupés par les perturbations majeures dans le domaine des technologies de l’information.